Анти-шпионы и анти-трояны скачать

Анти-шпионы и анти-трояны скачать через торрент бесплатно. В компьютерной сфере троянский конь — это вредоносное ПО, выдающее себя за невинное программное обеспечение, которое при установке на компьютер жертвы будет использоваться для проведения кибератаки или нанесения другого ущерба (название заимствовано из истории о троянском коне в Троянская война). Троянский конь обычно появляется в виде вложения электронной почты, ссылки на файл в Интернете или загружаемого программного обеспечения. Открытие файла, связывание или загрузка программного обеспечения и его установка приведет к установке троянского коня на пораженный компьютер. Методы социальной инженерии часто используются, чтобы побудить пользователя открыть файл, создать ссылку или загрузить и установить программное обеспечение.

Существуют трояны, задачей которых является предоставление другому пользователю удаленного доступа к зараженному компьютеру. Это также называется «установкой BackDoor». Другие трояны настроены как шпионские программы и, следовательно, используются для сбора информации (например, номеров кредитных карт, которые вводит пользователь) с компьютера, на котором они были установлены, и отправки ее по заранее определенному адресу. Еще одна опасность — превращение компьютера в зомби с помощью троянского коня. Зомби-компьютер — это компьютер, который дистанционно управляется с помощью механизма программного обеспечения «троянский конь». Хотя большую часть времени этот компьютер работает нормально, ему можно дистанционно дать указание выполнить действие против воли его владельца. Когда такой компьютер подключен к сети, его можно использовать для выполнения атаки типа «отказ в обслуживании», отправки электронной почты и т. д.

Есть и другие варианты использования троянского коня, такие как кража паролей и выдача себя за владельца компьютера при входе на различные сайты. Программное обеспечение «троянский конь» использовалось в Израиле для промышленного шпионажа в отношении известных компаний израильской экономики. В 2013 году впервые было задокументировано использование троянского коня типа «CryptoLocker» — программного обеспечения, которое вызывает шифрование файлов на атакуемом компьютере, и из-за шифрования и невозможности использования этих файлов делается запрос на оплату выкуп, чтобы получить код разблокировки шифрования. В 2014 году был обнаружен Дендроид, он был одним из первых повреждений типа Тояни, прошедших через стражей «Андроида».

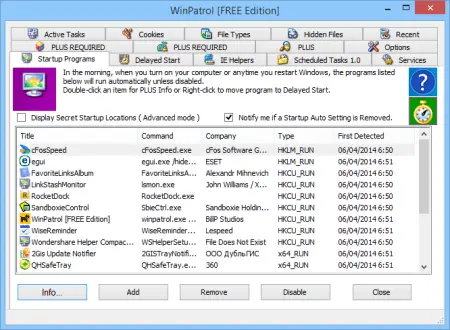

Антивирусное программное обеспечение также предназначено для обнаружения троянских коней и изоляции или удаления зараженных файлов. Поэтому обязательно сканируйте любой файл, установленный или работающий на вашем компьютере, или, в качестве альтернативы, используйте опцию сканирования в реальном времени вашего антивирусного программного обеспечения.

Поиск по сайту

Разделы

Рекомендуем

- Яндекс.Браузер

- Google Chrome

- Opera

- BitTorrent

- qBittorrent